System Security

Professor

Yunheung Paek

Byoungyoung Lee

Members

Junseung You

Martin Kayondo

Seungjin Ha

Jinmyung Choi

Kibong Kang

YunSeong Hwang

Haeun Kim

Hanbin Yeo

Hobin Dong

Current Research

소프트웨어 취약점 진단 및 분석

퍼징을 통한 취약점 찾기

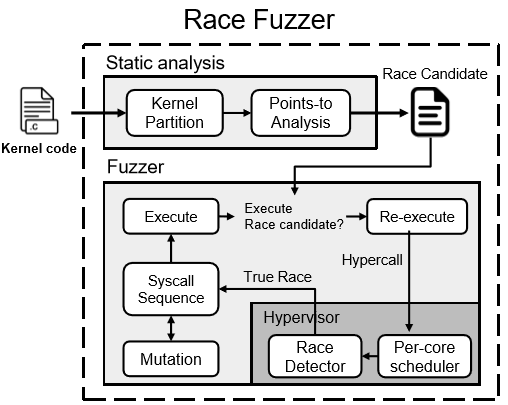

퍼징 테크닉은 랜덤한 인풋을 프로그램에 제공하여 크래쉬가 나는지 여부를 조사하여 취약점을 찾는다. 이러한 퍼징 테크닉을 더욱더 효율적으로 수행하기 위해 다양한 연구를 수행한다: 1) 정적분석 결과를 활용한 퍼징, 2) 심볼릭실행 결과를 함께 응용한 퍼징, 3) 시스템 특성을 디자인한 퍼징.

관련논문

Finding Kernel Race Bugs through Fuzzing [S&P 19]

Enhancing Memory Error Detection for Large-Scale Applications and Fuzz Testing [NDSS 18]

HexType: Efficient Detection of Type Confusion Errors for C++ [CCS 17]

신뢰 기반 실행 환경 연구 (Trusted Computing)

Hardware-assisted trusted computing 은 hardware의 가장 기본적인 유닛 CPU를 신뢰함으로서 다양한 보안 특성을 보장하는 기술이다. 특히 기존의 컴퓨팅 환경에서 알려진 풀기 불가능에 가까운 보안 난제들을 실제 산업에 쓰일수 있는 수준의 보안레벨을 갖춘 솔루션을 제공한다. 본 연구에서는 이러한 신뢰기반 실행환경을 더욱더 안전하게 만들고, 또한 실제 산업 또는 클라우드 환경에서 사용가능한 수준으로 만드는 것을 목표로한다.

관련논문

Obliviate: A Data Oblivious Filesystem for Intel SGX [NDSS 18]

SGX-Shield: Enabling Address Space Layout Randomization for SGX Programs [NDSS 17]